Kurzbeschreibung

des Virus

|

Name: |

W32.Sober.X@mm |

| Alias: |

W32/Sober.Z

[Sophos],

Worm/Sober.Y [H+BEDV],

Sober@MM!M681 [McAfee] |

| Art: |

Wurm |

| Größe

des Anhangs: |

55.390

Bytes (ZIP-Datei) |

| Betriebssystem: |

Microsoft

Windows |

| Art

der Verbreitung: |

Massenmailing |

| Verbreitung: |

hoch |

| Risiko: |

mittel |

| Schadensfunktion: |

Massenmailing

und Beenden von AV-Prozessen |

| Spezielle

Entfernung: |

Entfernungs-Tool |

| bekannt

seit: |

19.11.2005 |

|

|

Beschreibung |

W32.Sober.X@mm

ist ein Massenmailer-Wurm, der sich über

seine eigene SMTP-Maschine

mit gefälschten Absender-Adressen versendet. Der Betreff ist

in Englisch oder in Deutsch und beinhaltet den Text "Ihr Passwort",

"Account Information", "SMTP

Mail gescheitert", "Mailzustellung

wurde unterbrochen", "RTL: Wer wird Millionaer", "Sie besitzen

Raubkopien", "Sehr geehrter Ebay-Kunde"

oder "Ermittlungsverfahren wurde eingeleitet" Der Name

des Anhanges ist variabel und besitzt die Dateierweiterungen

.zip.

Wird

der Anhang entpackt und die beinhaltete Datei geöffnet, wird

der Wurm aktiviert.

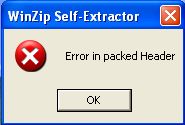

Dem

Anwender wird eine vermeintliche Fehlermeldung mit dem Inhalt

"Error in packed Header"

angezeigt.

Gleichzeitig

werden folgende Dateien und Verzeichnisse erstellt.

- %Windir%\WinSecurity\socket1.ifo

-

%Windir%\WinSecurity\socket2.ifo

-

%Windir%\WinSecurity\socket3.ifo

- %Windir%\WinSecurity\mssock1.dli

-

%Windir%\WinSecurity\mssock2.dli

-

%Windir%\WinSecurity\mssock3.dli

-

%Windir%\WinSecurity\winmem1.ory

-

%Windir%\WinSecurity\winmem2.ory

-

%Windir%\WinSecurity\winmem3.ory

-

%Windir%\WinSecurity\sysonce.tst

-

%Windir%\WinSecurity\starter.run

-

%Windir%\WinSecurity\nexttroj.tro

-

%System%\bbvmwxxf.hml

-

%System%\langeinf.lin

-

%System%\nonrunso.ber

-

%System%\rubezahl.rub

-

%System%\filesms.fms

-

%System%\runstop.rst

|

|

Hinweis: |

-

%System% ist eine Variable, die sich auf das Systemverzeichnis

bezieht. Bei Windows 95/98/ME handelt

es sich dabei um C:\Windows\System,

bei Windows NT/2000 um C:\Winnt\System32

und bei Windows XP um C:\Windows\System32.

-

%Windir% ist eine Variable, die sich auf das Windows

Installationsverzeichnis bezieht. Bei Windows 95/98/Me/XP

handelt es sich dabei um C:\Windows und bei Windows NT/2000

um C:\Winnt.

Zusätzlich

wird zu folgenden Registrierungsschlüsseln

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

der

Wert

- "_Windows"

= "%Windir%\WinSecurity\services.exe"

hinzugefügt,

so dass der Wurm bei jedem Systemstart aktiviert wird:

Danach

durchsucht er das System nach E-Mail-Adressen

in Dateien mit folgenden Dateierweiterungen:

Dateierweiterungen

#

.abc

# .abd

# .abx

# .adb

# .ade

# .adp

# .adr

# .asp

# .bak

# .bas

# .cfg

# .cgi

# .cls

# .cms

# .csv

# .ctl

# .dbx

# .dhtm

# .doc

# .dsp

# .dsw

# .eml

# .fdb

# .frm

# .hlp

|

#

.imb

# .imh

# .imh

# .imm

# .inbox

# .ini

# .jsp

# .ldb

# .ldif

# .log

# .mbx

# .mda

# .mdb

# .mde

# .mdw

# .mdx

# .mht

# .mmf

# .msg

# .nab

# .nch

# .nfo

# .nsf

# .nws

# .ods

|

#

.oft

# .php

# .phtm

# .pl

# .pmr

# .pp

# .ppt

# .pst

# .rtf

# .shtml

# .slk

# .sln

# .stm

# .tbb

# .txt

# .uin

# .vap

# .vbs

# .vcf

# .wab

# .wsh

# .xhtml

# .xls

# .xml

|

Neben

englischen Texten sind auch deutsche Texte in der E-Mail

vorhanden:

#

Bei uns wurde ein neues Benutzerkonto mit dem Namen

beantragt.

Um das Konto einzurichten, benoetigen wir eine Bestaetigung,

dass die bei der Anmeldung angegebene e-Mail-Adresse

stimmt.

Bitte senden Sie zur Bestaetigung den ausgefuellten Anhang an

uns zurueck.

Wir richten Ihr Benutzerkonto gleich nach Einlangen der Bestaetigung

ein und verstaendigen Sie dann per e-Mail,

sobald Sie Ihr Konto benutzen koennen.

Vielen Dank,

Ihr Ebay-Team

#

Sehr geehrte Dame, sehr geehrter Herr,

das Herunterladen von Filmen, Software

und MP3s ist illegal und somit strafbar.

Wir moechten Ihnen hiermit vorab mitteilen, dass Ihr Rechner

unter der IP 125.219.237.173 erfasst wurde.

Der Inhalt Ihres Rechner wurde als Beweismittel sichergestellt

und es wird ein Ermittlungsverfahren gegen Sie eingeleitet.

Die Strafanzeige und die Moeglichkeit zur Stellungnahme wird

Ihnen in den naechsten Tage schriftlich zugestellt.

Aktenzeichen NR.:# (siehe Anhang)

Hochachtungsvoll

i.A. Juergen Stock

--- Bundeskriminalamt BKA

--- Referat LS 2

--- 65173 Wiesbaden

--- Tel.: +49 (0)611 - xxxxxxxxxx oder

--- Tel.: +49 (0)611 - xx - 0

#

Glueckwunsch: Bei unserer EMail Auslosung hatten Sie und weitere

neun Kandidaten Glueck.

Sie sitzen demnaechst bei Guenther Jauch im Studio!

Weitere Details ihrer Daten entnehmen Sie bitte dem Anhang.

+++ RTL interactive GmbH

+++ Geschaeftsfuehrung: Dr. Constantin Lange

+++ Am Coloneum 1

+++ 50829 Koeln

+++ Fon: +49(0) 221-xxx x oder

+++ Fon: +49 (0) 180x xx xx xx

Die gefundenen E-Mail-Adressen werden

dann für die Weiterverbreitung verwendet.

|

|

Weitere

Schadenfunktionen |

Neben

dem Versenden von Emails über die eigene SMTP-Maschine

besitzt der Wurm vermutlich noch weitere Schadensfunktionen:

- Deaktivierung

der Antiviren-Programme

- Ausspionieren

des Systems

- Reduzierung

der Systemsicherheit

|

|

Enfernung: |

Bei

einer Infizierung reicht das reine Update der Virendefinitionen

eventuell nicht aus, um den Wurm zu entfernen.

Daher

empfehlen wir die unten aufgeführten Entfernungstools runterzuladen.

Der

Wurm kann möglicherweise nicht im laufenden System entfernt

werden, da der laufende Prozess die Datei blockiert oder Windows

das Verzeichnis, in dem sich das Programm befindet, schützt.

|

|

Hinweise

zur Entfernung des Wurms |

- Laden

Sie die aufgeführten speziellen Entfernungstools

- Systemwiederherstellung

von Windows

Me/XP deaktivieren

- Start

des Computers in den abgesicherten

Modus

- Starten

Sie die Entfernungstools. Zur Verwendung der Programme müssen

Sie Administrator-Berechtigung besitzen.

-

Durchsuchen Sie mit Ihrem aktuellen Viren-Schutzprogramm den

Computer.

-

Wenn nicht automatisch durch das Viren-Schutzprogramm erledigt:

- infizierte

Dateien löschen

- Einträge

aus der Windows-Registrierung entfernen

- normaler

Systemstart

- Systemwiederherstellung

(Me/XP) aktivieren

|

|

Generelle

Hinweise: |

Bei

E-Mail auch von vermeintlich bekannten

bzw. vertrauenswürdigen Absendern prüfen, ob der Text der Nachricht

auch zum Absender passt (englischer Text von deutschem Partner,

zweifelhafter Text oder fehlender Bezug zu konkreten Vorgängen

etc.) und ob die Anlage (Attachment)

auch erwartet wurde.

Das

BSI empfiehlt, den Versand / Empfang von ausführbaren Programmen

(Extend .COM, .EXE, .BAT, ...) oder anderer Dateien, die Programmcode

enthalten können (Extend .DO*; XL*, PPT,

VBS...)

vorher telefonisch abzustimmen. Dadurch wird abgesichert, dass

die Datei vom angegebenen Absender geschickt und nicht von einem

Virus verbreitet wird.

|